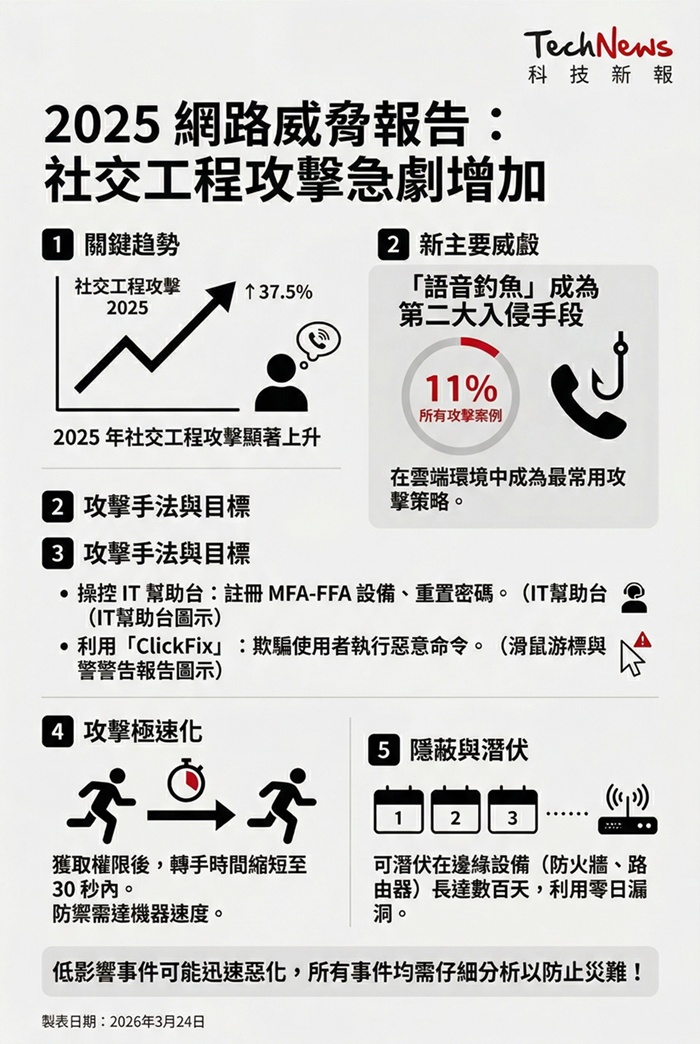

【入侵手法】一通电话就能攻陷企业,语音钓鱼成 2025 年第二大入侵手法

3/26/2026 9:33:50 PM 浏览 460 次根据 Google Cloud 的 Mandiant 顾问部门最新报告,社交工程(Social Engineering)攻击在 2025 年显着上升,特别是语音钓鱼(voice phishing)成为网路犯罪分子获取初始访问权限的第二大手段,并在云端环境中成为最常用的攻击策略。报告指出,语音钓鱼在 2025 年占据了 11% 的攻击案例,显示出这种互动式的社交工程手法对於企业的安全构成新挑战。

Mandiant副总裁Jurgen Kutscher表示,这些攻击者利用语音通话来操控IT帮助台,试图注册攻击者控制的设备以进行多因素身分验证(MFA),并重置密码。这种互动性使得社交工程攻击变得更加有效,因为IT帮助台的工作本质上是提供协助。

除了语音钓鱼,报告还提到了一种名为ClickFix的社交工程攻击手法,攻击者透过欺骗使用者执行恶意命令来获取控制权。Google的威胁情报部门记录了许多使用此技术的犯罪集团,显示出这些攻击者在创造性和策略上都越来越成熟。

报告还强调了攻击者在时间上的极端行为,许多攻击者在获得初始访问权限后,会迅速将这一访问权限转交给其他威胁团体,通常是在30秒内完成。这种快速的转手时间使得防御者必须以机器速度运作,因为攻击的生命周期可能在几秒钟内完成。

此外,报告指出,某些攻击者能在不被发现的情况下,长时间潜伏在受害者的环境中,这使得他们能够在数百天内持续进行恶意活动。这些攻击者通常针对边缘设备,如防火墙和路由器,利用零日漏洞进行攻击,因为这些设备通常不会受到端点安全产品的保护。

Google的报告提醒企业,低影响事件可能在几秒钟内转变为高影响事件,因此必须对所有事件进行仔细分析,以防止潜在的灾难性后果。

科技新报

图档来源 : 科技新报